Proof-of-Authority: Das Wichtigste in Kürze

- Was ist Proof-of-Authority (PoA)?

Ein Konsensmechanismus, bei dem nur verifizierte Validatoren Blöcke erzeugen dürfen. Vertrauen basiert hier auf Identität statt auf Rechenleistung oder Kapitaleinsatz. - Wie funktioniert PoA technisch?

Ein festgelegter Kreis autorisierter Teilnehmer erstellt abwechselnd neue Blöcke. Die Reihenfolge ist geregelt, es gibt keinen Wettbewerb wie beim Mining. - Was unterscheidet PoA von PoW oder PoS?

PoA verzichtet auf Mining oder Staking – stattdessen basiert alles auf der Vertrauenswürdigkeit bekannter Akteure. Das macht den Prozess schnell, aber weniger dezentral. - Ist Proof-of-Authority energieeffizient?

Ja, da kein Mining stattfindet, ist der Energieverbrauch extrem gering. PoA gehört zu den ressourcenschonendsten Konsensmodellen. - Gibt es bekannte Blockchains mit PoA?

Ja – VeChain, Gnosis Chain (ehemals xDai) und Microsoft Azure Blockchain setzen bzw. setzten auf dieses Modell. Alle verfolgen eher praktische als idealistische Ziele.

Was ist Proof-of-Authority? - Definition & Erklärung

Proof-of-Authority (PoA) ist ein Konsensmechanismus, bei dem nur ausgewählte, verifizierte Teilnehmer (Validatoren) neue Blöcke erzeugen dürfen. Statt auf Rechenleistung oder finanziellen Einsatz setzt PoA auf die Identität und das Vertrauen in diese Akteure. Die Validatoren sind öffentlich bekannt und verpflichten sich, im Sinne des Netzwerks zu handeln – oft im Rahmen rechtlicher oder institutioneller Strukturen.

💡 Gut zu wissen: PoA eignet sich besonders für private Blockchains oder konsortiale Netzwerke, in denen Effizienz, Kontrolle und klare Zuständigkeiten wichtiger sind als vollständige Dezentralität. Das macht es gewissermaßen zu einem Sonderfall, da es nicht auf maximale Offenheit abzielt, sondern gezielt mit bekannten, vertrauenswürdigen Teilnehmern arbeitet.

Grundprinzip und Idee hinter Proof-of-Authority

Proof-of-Authority basiert auf der Idee, dass Vertrauen durch Identität entsteht – nicht durch Energieverbrauch oder Kapitalbindung. Validatoren sind ausgewählte Personen oder Organisationen, die ihre Identität offenlegen und Verantwortung übernehmen. Sie dürfen neue Blöcke erstellen, weil sie für ihr Verhalten einstehen müssen – etwa durch ihren Ruf, ihre rechtliche Stellung oder ihre institutionelle Bindung.

Wer hat Proof-of-Authority erfunden?

Proof-of-Authority wurde 2017 von Gavin Wood, einem der Mitgründer von Ethereum, eingeführt. Er entwickelte das Konzept als Teil des Ethereum-Testnetzwerks Kovan, um eine effizientere Alternative zu Proof-of-Work für private und konsortiale Blockchains zu schaffen.

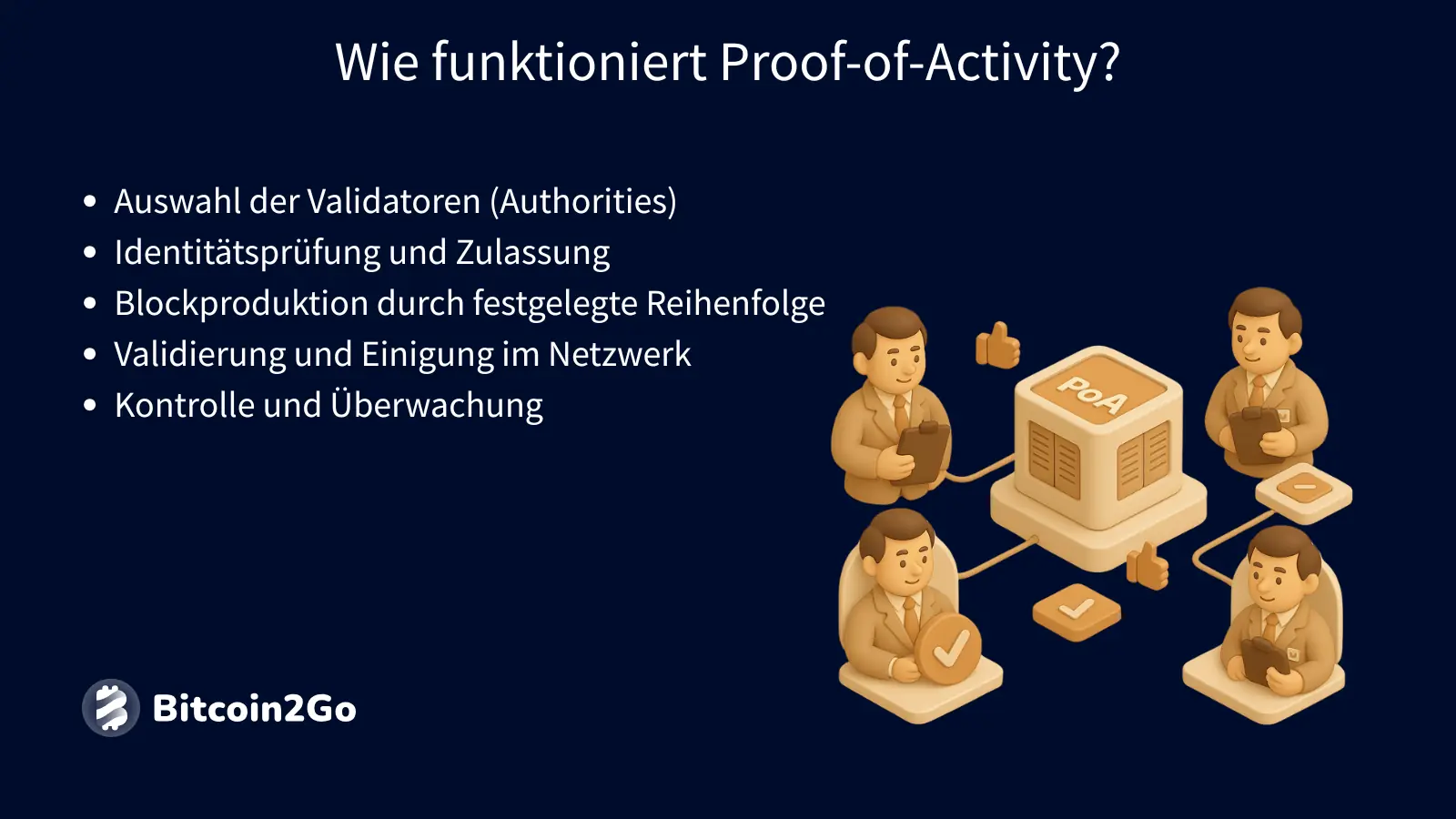

Wie funktioniert Proof-of-Authority?

Im Gegensatz zu offenen Konsensmechanismen wie Proof-of-Work oder Proof-of-Stake basiert Proof-of-Authority auf fest definierten Rollen und bekannten Akteuren. Die Sicherheit entsteht hier nicht durch Wettbewerb oder Einsatz, sondern durch Verantwortung und Vertrauen in autorisierte Validatoren. Schauen wir uns den Ablauf im Detail an.

Auswahl der Validatoren (Authorities)

Im Proof-of-Authority-Modell wird eine begrenzte Anzahl an Validatoren festgelegt, die berechtigt sind, neue Blöcke zu erzeugen. Diese Personen oder Institutionen müssen vorab identifiziert, geprüft und zugelassen werden – häufig durch eine zentrale Stelle oder im Rahmen eines Genehmigungsprozesses. Die Auswahl erfolgt also nicht automatisch oder zufällig, sondern gezielt nach festgelegten Kriterien wie Reputation, technischer Zuverlässigkeit oder institutioneller Zugehörigkeit. Dadurch entsteht eine überschaubare, kontrollierte Gruppe, die das Netzwerk trägt.

Identitätsprüfung und Zulassung

Ein zentrales Merkmal von Proof-of-Authority ist die klare Identität der Validatoren. Anders als bei anonymen Netzwerkteilnehmern müssen sich Validatoren meist offiziell verifizieren – etwa durch KYC-Verfahren, Unternehmensregister oder vertrauenswürdige Dritte. Diese Identitätsprüfung ist Voraussetzung für die Zulassung zum Netzwerk und schafft Verantwortlichkeit: Wer einen Block erstellt, kann auch öffentlich zur Rechenschaft gezogen werden.

Blockproduktion durch festgelegte Reihenfolge

Die Validatoren erzeugen neue Blöcke in einer vordefinierten Reihenfolge oder rotierenden Struktur. Es gibt keinen Wettbewerb wie beim Mining – stattdessen wird der „Blockproduzent der nächsten Runde“ vom System bestimmt, oft einfach nach Reihenfolge oder Zeitplan. Dadurch läuft die Blockproduktion schnell, effizient und vorhersagbar ab. Diese Struktur reduziert den Energieverbrauch auf ein Minimum und ermöglicht konstante Blockzeiten.

Validierung und Einigung im Netzwerk

Nachdem ein Validator einen Block erzeugt hat, wird dieser von den anderen Validatoren geprüft und bestätigt. Je nach Protokoll müssen dafür mehrere (oder alle) Validatoren ihre Zustimmung geben – in Form einer digitalen Signatur. Erst wenn genügend Zustimmung vorliegt, gilt der Block als gültig und wird dauerhaft in die Blockchain aufgenommen. Dieses Prinzip sorgt für Konsens durch gemeinschaftliche Kontrolle, ohne dass externe Rechen- oder Finanzressourcen nötig sind.

Kontrolle und Überwachung

Da Validatoren im Proof-of-Authority-Modell eine zentrale Rolle einnehmen, ist deren Überwachung besonders wichtig. In vielen Netzwerken gibt es Mechanismen oder Gremien, die Validatoren abbestellen, austauschen oder sperren können – etwa bei Fehlverhalten, Inaktivität oder Regelverstößen. Die Kontrolle kann durch eine zentrale Instanz, durch Mehrheitsbeschluss der anderen Validatoren oder durch externe Governance-Strukturen erfolgen. So bleibt das System flexibel und kann auf Probleme schnell und gezielt reagieren – allerdings auf Kosten völliger Dezentralität.

Vorteile von Proof-of-Authority

Proof-of-Authority wurde entwickelt, um Netzwerke effizient und stabil zu betreiben – gerade dann, wenn hohe Geschwindigkeit und klare Verantwortlichkeit wichtiger sind als maximale Dezentralität. Das Verfahren bringt einige klare Vorteile mit sich, besonders im Vergleich zu klassischen Public-Blockchains.

- Hohe Effizienz und Geschwindigkeit

Durch die festgelegte Blockproduktion gibt es keine Konkurrenz oder Verzögerung – Transaktionen werden schnell und zuverlässig verarbeitet. - Minimaler Energieverbrauch

Es findet kein Mining statt, wodurch der Energiebedarf äußerst gering ist. Das macht PoA besonders nachhaltig. Mehr dazu auch in unserem Beitrag zum Stromverbrauch von Bitcoin. - Klare Zuständigkeit und Verantwortlichkeit

Da Validatoren bekannt und identifizierbar sind, kann Fehlverhalten leichter geahndet werden. Vertrauen entsteht durch reale Identität, nicht durch technische Hürden. - Einfache Netzwerkverwaltung

Die Anzahl und Zusammensetzung der Validatoren lässt sich gezielt steuern. Änderungen im Netzwerk lassen sich dadurch kontrolliert umsetzen. - Ideal für private und konsortiale Netzwerke

Wenn die Teilnehmer ohnehin bekannt sind, ist PoA eine logische Wahl – unkompliziert, sicher und kosteneffizient.

Gerade in unternehmensnahen, privaten oder konsortialen Blockchain-Projekten spielt Proof-of-Authority seine Stärken aus. Hier ist es oft nicht entscheidend, dass jeder anonym teilnehmen kann – sondern dass klar definierte Rollen, schnelle Transaktionsverarbeitung und rechtliche Verbindlichkeit im Vordergrund stehen. Projekte wie Microsoft Azure Blockchain oder VeChain setzen genau aus diesen Gründen auf PoA. In solchen Szenarien bietet der Mechanismus eine gute Balance aus Effizienz, Kontrolle und Sicherheit – ohne unnötige Komplexität.

Anwendungfsälle von Proof-of-Authority

Proof-of-Authority eignet sich besonders für Blockchain-Projekte, bei denen Vertrauen in bekannte Teilnehmer, hohe Effizienz und klare Kontrolle im Vordergrund stehen. Anders als in offenen Netzwerken mit anonymen Akteuren, ist PoA vor allem für klar strukturierte Anwendungsumfelder gedacht.

- Private Unternehmensnetzwerke

Etwa zur Verwaltung interner Daten, Lieferketten oder Audit-Prozesse. - Konsortiale Blockchains

Wenn mehrere bekannte Organisationen gemeinsam ein Netzwerk betreiben – z. B. im Finanz-, Energie- oder Gesundheitswesen. - Regulatorisch sensible Umgebungen

Dort, wo Transparenz und rechtliche Verbindlichkeit notwendig sind (z. B. Identitätsmanagement, Compliance). - Testnetzwerke und Entwicklungsumgebungen

PoA bietet einfache Einrichtung, Kontrolle und Vorhersagbarkeit – ideal zum Testen neuer Funktionen ohne Rechenkosten.

Ein hervorragendes Beispiel für eine sinnvolle Nutzung von Proof-of-Authority ist Kovan. Kovan war ein bekanntes Ethereum-Testnetzwerk, das auf Proof-of-Authority basierte. Es wurde von Parity Technologies ins Leben gerufen, um eine schnelle, stabile und günstige Umgebung für Entwickler zu schaffen. Anders als bei klassischen Testnets wie Ropsten (PoW) basierte Kovan auf einem kleinen Kreis autorisierter Validatoren, die neue Blöcke produzieren.

Durch die Nutzung von PoA bietet Kovan konsistente Blockzeiten, stabile Netzwerkbedingungen und keine Mining-Abhängigkeit – was besonders für Tests und Entwicklung von Smart Contracts von Vorteil ist. Gleichzeitig lässt sich gut beobachten, wie effizient PoA sein kann, wenn Vertrauen in die Validatoren bereits gegeben ist.

Kritik an Proof-of-Authority

So effizient und übersichtlich Proof-of-Authority auch sein mag – das Verfahren bringt einige grundsätzliche Schwächen mit sich, die vor allem mit der eingeschränkten Offenheit und möglichen Machtkonzentration zusammenhängen.

- Zentralisierungsrisiko

Die Validatoren sind festgelegt und meist nur in kleiner Zahl vorhanden – das widerspricht dem Prinzip der Dezentralisierung. - Vertrauensabhängigkeit statt Vertrauen durch Technik

Die Sicherheit beruht auf dem guten Verhalten bekannter Akteure – nicht auf einem offenen, neutralen Mechanismus wie bei PoW oder PoS. - Geringe Mitbestimmungsmöglichkeiten

Nutzer ohne Validatorrolle haben keinen Einfluss auf den Konsensprozess. Damit entfällt die demokratische Beteiligung, wie man sie aus Public Blockchains kennt. - Wenig geeignet für öffentliche, offene Netzwerke

In einem truly permissionless Umfeld verliert PoA seine Wirkung – denn dort basiert Sicherheit auf Offenheit, nicht auf Kontrolle.

Proof-of-Authority funktioniert gut in klar abgegrenzten Kontexten – aber nicht überall. Sobald ein Netzwerk auf offene Teilnahme, Dezentralität und Widerstandsfähigkeit gegenüber äußeren Einflüssen angewiesen ist, stößt PoA schnell an strukturelle Grenzen. In solchen Fällen wirkt das System eher wie eine digitale Verwaltungslösung als wie eine echte Blockchain-Innovation. Für öffentliche, globale Netzwerke mit vielen unbekannten Akteuren ist PoA daher nicht die erste Wahl.

Alternativen zu Proof-of-Authority

Proof-of-Authority ist nicht der einzige Weg, Konsens in einem Blockchain-System zu erreichen. Je nach Zielsetzung – ob Energieeffizienz, Sicherheit, Dezentralität oder Governance – gibt es verschiedene Ansätze, die sich in Theorie und Praxis bewährt haben.

- Proof-of-Work (PoW)

Setzt auf Rechenleistung als Sicherheitsgrundlage. Sehr robust und dezentral, aber energieintensiv – bekannt durch Bitcoin. - Proof-of-Stake (PoS)

Konsens über Kapitalbindung: Je mehr man einsetzt, desto größer der Einfluss. Energieeffizient und heute weit verbreitet, z. B. bei Ethereum. - Delegated Proof-of-Stake (dPoS)

Eine demokratische Variante von PoS: Tokenhalter wählen Delegierte, die das Netzwerk sichern. Sehr effizient, aber zentralisierungsanfälliger. - Proof-of-History (PoH)

Ergänzt PoS mit einer kryptografisch abgesicherten Zeitstruktur – bekannt durch Solana. Besonders für Hochleistungsnetzwerke konzipiert. - Proof-of-Activity (PoA)

Hybrid aus PoW und PoS: Miner beginnen den Block, Stakeholder finalisieren ihn. Technisch komplex, in der Praxis kaum verbreitet. - Proof-of-Burn (PoB)

Coins werden bewusst „verbrannt“, um Blockrechte zu erhalten. Theoretisch spannend, aber nur selten umgesetzt.

Die Wahl des passenden Konsensmechanismus hängt stark vom Einsatzbereich ab. Proof-of-Authority überzeugt vor allem dort, wo hohe Performance, klare Zuständigkeit und kontrollierte Teilnehmerstrukturen gefragt sind – etwa in privaten Unternehmensnetzwerken oder konsortialen Blockchains. Für öffentliche, offene Systeme mit hohem Dezentralitätsanspruch sind dagegen Mechanismen wie PoS oder dPoS besser geeignet. Es geht also nicht immer darum, ob ein Verfahren „besser“ ist – sondern wo es sinnvoll passt.

Kryptowährungen mit Proof-of-Authority

Auch wenn Proof-of-Authority in der öffentlichen Wahrnehmung eher selten vorkommt, gibt es eine Reihe von Projekten, die gezielt auf diesen Mechanismus setzen – insbesondere dort, wo bekannte Teilnehmer, hohe Geschwindigkeit und klare Governance-Strukturen gefragt sind.

VeChain (VET)

VeChain ist eine Blockchain-Plattform, die sich auf Industrieanwendungen spezialisiert hat – insbesondere im Bereich Lieferkettenmanagement, Produktauthentifizierung und IoT-Lösungen. Sie wird von zahlreichen Unternehmen genutzt, um komplexe Prozesse transparenter, rückverfolgbarer und effizienter zu gestalten.

VeChain verwendet eine angepasste Version von Proof-of-Authority, bei der sogenannte Authority Masternodes als Validatoren agieren. Diese sind autorisierte, überprüfte Entitäten, die eine stabile und vertrauenswürdige Blockproduktion sicherstellen. Für ein Business-orientiertes Netzwerk mit klar definierten Partnern ist PoA ideal – es ermöglicht schnelle Transaktionen, geringe Kosten und klare Governance, ohne unnötige technische Komplexität.

Gnosis Chain

Die Gnosis Chain, vormals xDai, ist eine auf schnelle, günstige und stabile Transaktionen ausgelegte Ethereum-Sidechain. Sie wird häufig für kleinere Zahlungen, DAO-Governance und einfache DApps verwendet, bei denen Transaktionskosten und Geschwindigkeit entscheidend sind.

Gnosis setzt auf ein PoA-Modell mit einer festen Gruppe verifizierter Validatoren. Diese Struktur ermöglicht sehr kurze Blockzeiten und stabile Gebühren, was für den geplanten Einsatzbereich besonders wichtig ist. In einem kontrollierten Umfeld wie bei Gnosis schafft PoA Planbarkeit und Effizienz, ohne die Sicherheit durch übermäßige Dezentralisierung aufs Spiel zu setzen.

Microsoft Azure Blockchain (eingestellt)

Microsofts Azure Blockchain war eine Blockchain-as-a-Service-Plattform, die es Unternehmen ermöglichte, eigene Blockchain-Anwendungen in der Cloud zu betreiben. Sie richtete sich gezielt an Konsortien, Geschäftspartner und interne Netzwerke, die gemeinsame Prozesse digital abbilden wollten.

Im Azure-Kontext wurde PoA genutzt, um eine leistungsfähige, kontrollierbare und rechtlich einwandfreie Blockchain-Umgebung zu schaffen. Da die Teilnehmer bekannt und vertrauenswürdig waren, konnte auf energieintensive oder kapitalbasierte Konsensmodelle verzichtet werden. PoA bot hier genau die richtige Balance aus Performance, einfacher Verwaltung und Verantwortlichkeit – bis das Projekt eingestellt wurde.

Häufige Fragen (FAQ) rund um Proof-of-Authority

-

Wie funktioniert die Auswahl der Validatoren?

Validatoren werden in einem vorgelagerten Prozess geprüft und autorisiert, bevor sie am Netzwerk teilnehmen dürfen. Das kann durch eine zentrale Instanz, ein Konsortium oder ein gemeinsames Governance-Modell erfolgen. Wichtig ist: Die Teilnehmer müssen eine klare Identität haben und Verantwortung übernehmen. Erst danach erhalten sie das Recht, neue Blöcke zu erzeugen. -

In welchen Fällen ist PoA besonders sinnvoll?

Proof-of-Authority eignet sich vor allem für private Blockchains, unternehmensinterne Systeme oder konsortiale Netzwerke. In solchen Szenarien sind die Teilnehmer ohnehin bekannt und vertrauenswürdig. PoA bietet hier schnelle Transaktionsverarbeitung, klare Zuständigkeiten und minimale Betriebskosten. Es ist also die richtige Wahl, wenn Effizienz wichtiger ist als vollständige Dezentralität. -

Welche Blockchain-Projekte nutzen PoA?

Zu den bekanntesten Projekten mit PoA zählen VeChain, die Gnosis Chain (ehemals xDai) und das inzwischen eingestellte Microsoft Azure Blockchain-Projekt. Alle setzen auf klar definierte Validatoren mit geprüfter Identität. Damit können sie stabile, schnelle und kostengünstige Netzwerke betreiben. Besonders in Business-Anwendungen hat sich PoA als praktikabler Ansatz erwiesen.